Google发现Tizi恶意程式窃取热门社交App数据

Google于其资安博客发表警告,提到他们侦测到称为Tizi的资安后门,攻击者会借此取得装置的Root许可权,并窃取使用者于热门社交App的机密资料,由于这些遭篡改的App大多借由第三方市集流传,因此Google也建议使用者尽量透过Google Play取得App。

多款热门社交App遭毒手

根据Google提供的资料,Tizi是个Android装置上的后门,它不但具有完整功能,还会主动于装置上安装恶意程式,并窃取使用者的机密资料。

Google Play Protect的资安团队于2017年9月在扫描具有能力将装置Root的App过程,发现了Tizi家族恶意程式,并在持续追踪后发现最早的成员出现于2015年10月,Tizi的开发者甚至还设立网站或是透过社群媒体,鼓励使用者从Google Play或是第三方市集、网站安装更多App。

起初资安团队只将这些恶意程式归类为间谍程式或是具有后门的潜在有害App(Potentially HarmfulApp,PHA),并没有将他们关联为同一个家族,早期许多Tizi的变种也没有Root的能力,但是后期的变种则能取得Root许可权。

当Tizi入侵装置并取得Root许可权之后,服它就会透过简讯连系C&C服务器(Command-and-Control Servers,指攻击者遥控木马程式的伺器),并回传装置的GPS座标,接着C&C服务器就会透过一般HTTPS协定传送指令,少数变种则会透过MQTT(Message Queue Telemetry Transport)协定传送。

Tizi与许多常见的间谍程式一样,具有侧录、窃取装置上资料的能力,它能够侧录WhatsApp、Viber、Skype通话,以及接收、发送简讯,还有存取行事历、通话记录、通讯录、照片、Wi-Fi无线网络金钥、已安装App清单等功能,此外Tizi甚至能够偷偷录音,以及在屏幕没有显示画面的情况下拍照。

由于Tizi用来执行Root的漏洞大多比较老旧,所以只有比较旧的装置以及Android版本会受到影响,所有的漏洞已在2016年4月或之前发布的安全性更新后修正,所以只要安装相关更新档后就不会遭到Tizi攻击。

然而如果漏洞都已修正,Tizi仍然会询问使用者是否给予存取简讯、发送简讯等许可权,并尝试执行相关动作。

▲ Tizi会透过社群媒体诱导使用者安装受感染的App。

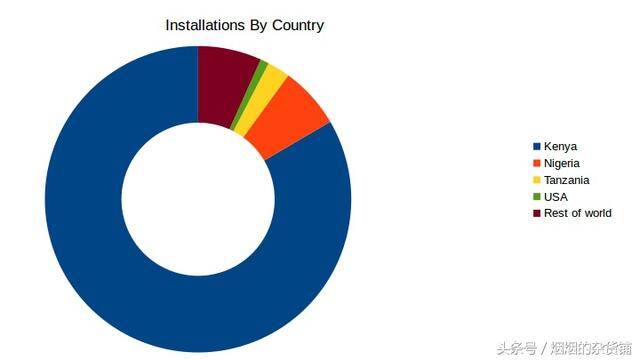

▲ Tizi的灾情分布,主要即中于肯亚(蓝色)、尼日利亚(橘色)、坦桑尼亚(黄色)等非洲国家。

安装App时请详阅许可权要求

为了确保Android使用者的安全,Google Play Protect会关闭装置上受感染的App,并通知所有受影响装置的使用者,而相关开发者的Google Play账号也已被停权。资安团队也在这次事件后,更新了装置上的资安服务以及寻找潜在有害App的系统,以提升Android生态圈的安全性。

此外Google也对使用者提出5点建议,来避免受到其他资安威胁的侵害。首先最重要的就是在安装App时,需仔细查阅App是否提出不合理的许可权需求,例如手电筒App要求存取简讯就很不寻常。

接下来就是启用安全锁定屏幕功能,透过PIN、图型密码保护装置不被外人操作,此外保持装置更新、启用Google Play Protect也都能修补漏动以及避免资安威胁进入装置。

最后Google也建议大家开启定位功能,因为上述层层保护并不能防止你遗失手机,所以开启定位有助于找回遗失的手机。